在数字化浪潮席卷全球的今天,数据已成为企业的核心资产与生命线。频发的数据泄露事件,如内部人员误操作、恶意窃取、外部黑客攻击等,时刻威胁着企业的运营安全与商业信誉。如何有效破解数据泄露难题,筑牢信息安全防护墙,是每一家企业必须面对的战略课题。

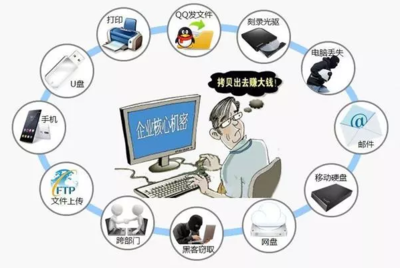

一、数据泄露的主要途径与风险

数据泄露风险无处不在,主要可归纳为以下几个方面:

- 内部泄露:员工无意识通过邮件、即时通讯工具外发敏感文件,或有意拷贝、携带核心数据离职。

- 外部攻击:黑客利用系统漏洞、网络钓鱼等手段入侵内网,窃取数据库信息或植入勒索软件。

- 设备失控:笔记本电脑、移动硬盘等存储设备丢失或被盗,导致存储其中的数据面临泄露风险。

- 权限泛滥:缺乏细粒度的访问控制,导致非授权人员轻易接触并获取超出其职责范围的数据。

这些风险轻则导致企业蒙受经济损失,重则引发法律纠纷、品牌声誉受损,甚至危及生存。

二、破解之道:构建主动、智能、全生命周期的防泄密体系

破解数据泄露难题,不能仅依靠单点防护或事后补救,而需构建一套贯穿数据创建、存储、使用、流转直至销毁全生命周期的主动防护体系。这正是专业企业网络技术服务与先进防泄密系统的价值所在。

以 “绿盾数据防泄密系统” 为代表的专业解决方案,为企业提供了强有力的防护武器。其核心防护思路体现在:

1. 源头加密,主动防御

对核心文档、设计图纸、源代码等敏感数据进行强制透明加密。文件在企业授权环境内可正常使用,一旦未经许可非法外发(如通过U盘拷贝、网络上传、邮件发送等),文件将呈现乱码或无法打开,从根本上杜绝了数据离开安全环境后的泄露风险。

2. 权限精细管控,最小化授权

建立基于角色、部门、文档密级的精细化访问控制策略。确保员工只能访问其工作必需的数据,并对打印、截屏、复制粘贴等操作进行审计与限制,防止数据通过合法渠道非法扩散。

3. 全方位行为审计与追溯

完整记录所有用户对敏感数据的操作行为,包括创建、访问、修改、删除、外发等。一旦发生可疑事件或泄露,可快速定位到人、到机、到时,为事件追溯与责任认定提供铁证,同时形成强大的威慑力。

4. 外发管理安全可控

对于确需与合作伙伴、客户共享的数据,可通过外发文件制作功能,生成受控的外发包。可对外发文件设置打开次数、使用时间、禁止打印/编辑等权限,实现数据在协作过程中的受控使用。

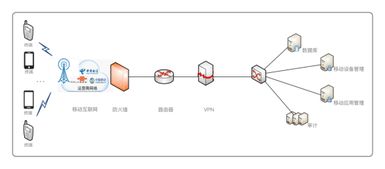

5. 适配复杂网络与业务场景

优秀的防泄密系统能够灵活适应企业局域网、分支互联、移动办公、云环境等多种网络架构,在不影响原有工作流程和效率的前提下,无缝融入企业IT环境。

三、企业网络技术服务:专业部署与持续护航

技术系统的强大功能,离不开专业的部署与运维。可靠的企业网络技术服务商在数据防泄密建设中扮演着关键角色:

- 需求分析与方案定制:深入理解企业业务特点、数据流通过程与安全痛点,量身定制贴合实际的防泄密策略。

- 平稳部署与集成:确保防泄密系统与现有OA、ERP、设计软件等业务系统平滑兼容,避免业务中断。

- 全员培训与意识提升:对员工进行安全意识与系统操作培训,将安全规范内化为工作习惯。

- 持续运维与应急响应:提供7x24小时监控、策略优化、升级更新及安全事件应急响应服务,确保持续防护有效性。

###

面对严峻的数据安全挑战,被动防御已不足为恃。企业应积极转变思路,通过引入如 绿盾数据防泄密系统 这样的专业工具,并依托资深的企业网络技术服务,构建主动、智能、闭环的数据安全防护体系。唯有将安全防护深度融入数据全生命周期,方能真正破解数据泄露困局,让数据在安全的前提下自由创造价值,为企业数字化转型与高质量发展保驾护航。